Mídia

Push Notification com Pixel de Impressão

O push notification sempre foi um canal direto e eficiente para ativação mobile. Mas, diferente dos formatos tradicionais de mídia display, muitas marcas ainda têm dúvidas sobre como mensurar esse tipo de entrega usando os mesmos fluxos internos de auditoria e analytics que já utilizam em outras campanhas. A boa notícia é que esse gap não existe mais.

A plataforma proprietária de Push da Hands permite incluir pixel de impressão nas campanhas, garantindo controle total e uma camada adicional de transparência para quem precisa auditar performance de ponta a ponta. Isso significa que, além da mensuração nativa de entregas feita pelos relatórios da própria plataforma, o anunciante também pode validar cada impressão diretamente nas suas ferramentas internas de analytics, sem depender exclusivamente do dashboard da Hands.

Na prática, o pixel transforma cada entrega do push em um ponto mensurável dentro do ecossistema do cliente. Se o time interno já opera com Data Studio, GA, Adobe Analytics ou qualquer outra solução de contagem, a campanha passa a seguir exatamente o mesmo fluxo das demais peças digitais, o que simplifica auditoria, garante consistência e elimina ruído na hora de consolidar resultados.

O resultado é um push mais transparente, mais fácil de integrar ao stack analítico das empresas e com métricas que conversam com o restante da estratégia digital. Para quem busca autonomia, rastreabilidade e visibilidade real sobre o impacto do push notification, o pixel de impressão transforma um canal historicamente fechado em um formato auditável e alinhado às melhores práticas de mensuração do mercado.

Mídia

O programmatic virou a principal rota do malware. O que isso revela sobre o ecossistema.

O programmatic virou a principal rota do malware. O que isso revela sobre o ecossistema.

Um relatório da The Media Trust confirma o que o mercado já sentia sem número para defender: o programmatic passou a responder por mais de 60% de todos os ataques de malware e phishing observados em 2025, superando e-mail e hacks diretos. Instâncias de malware entregues via canais programáticos cresceram 45% ano contra ano.

A leitura é esta: a mesma característica que torna o programmatic poderoso, automação em tempo real e alcance massivo é exatamente o que o torna difícil de controlar quando mal operado. Quando um script malicioso entra no supply chain, ele se espalha em escala industrial. E a IA está acelerando isso: ela já permite criar anúncios maliciosos que adaptam comportamento com base em localização, navegador e dispositivo.

O número que mais importa aqui não é o de ataques, mas a consequência disso,: apenas 39% dos consumidores afirmam confiar em anúncios digitais. E esse nível de desconfiança já começa a afetar a performance de campanhas e a receita de publishers que não tomam cuidado com sua estratégia de monetização. Em um ambiente onde o inventário aberto é sistemicamente vulnerável, o valor de ambientes controlados, com audiência premium, e segmentação baseada em dado próprio ganha mais valor. Não à toa novos entrantes começam a ganhar espaço, transferindo a sua credibilidade para os anunciantes, que começam a valorizar isso ao invés dos preços baixos de inventários genéricos. Aqui na Hands lançamos recentemente nossa parceria com a VR, criando o VR Ads, com foco justamente em levar a credibilidade da VR no segmento alimentício para os anunciantes.

Mídia

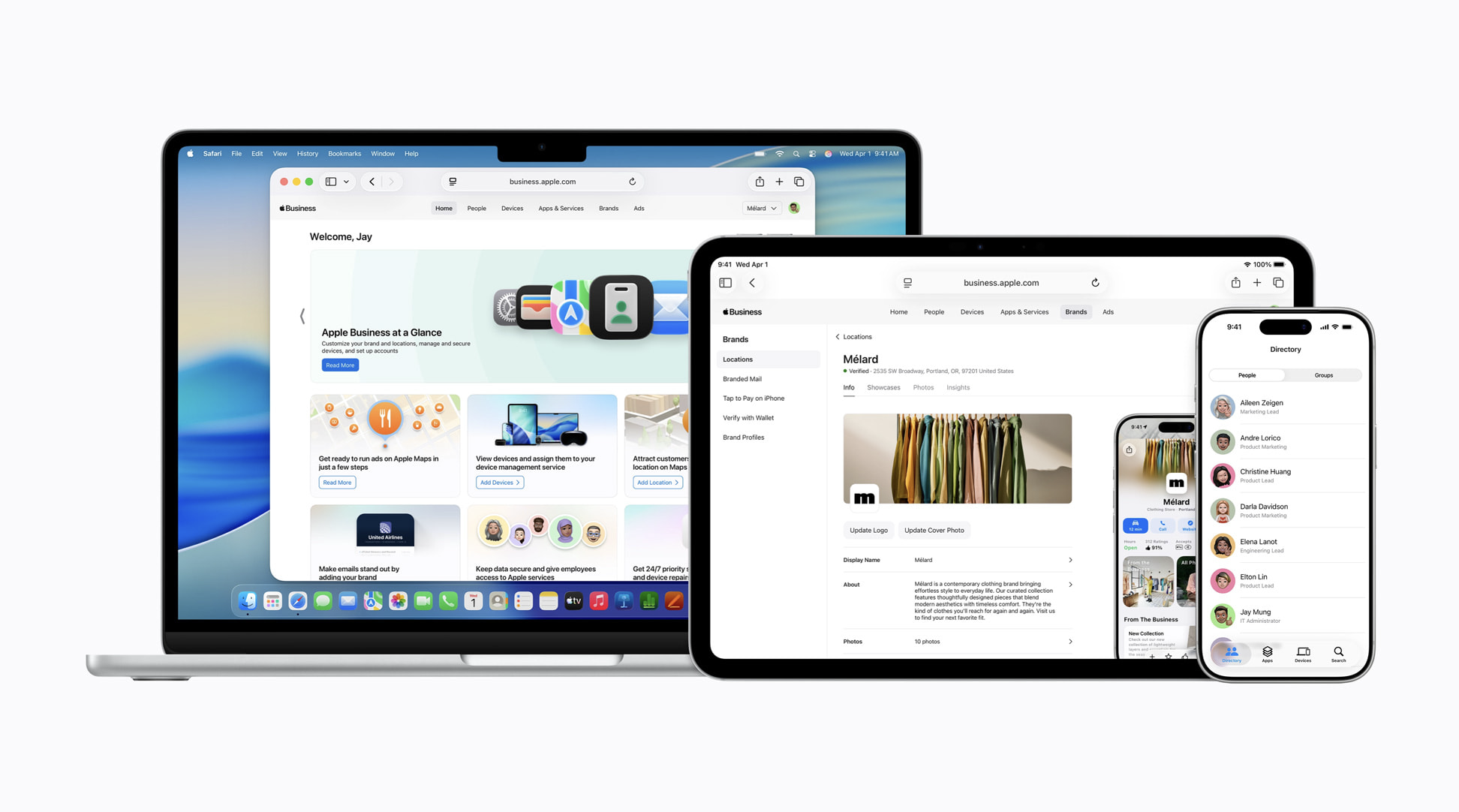

Apple entra em location-based advertising

A Apple anunciou que, a partir do verão de 2026, empresas nos EUA e Canadá poderão veicular anúncios dentro do Apple Maps, aparecendo no topo dos resultados de busca e em uma nova área de “Suggested Places”. A novidade integra uma plataforma unificada chamada Apple Business, disponível em abril em mais de 200 países.

A cobertura focou no aspecto financeiro para a Apple: novo stream de receita, concorrência com Google Maps.

O ângulo relevante de olhar esse lançamento é sobre o que a Apple escolheu não fazer. A localização do usuário e os anúncios com que ele interage no Maps não são associados ao seu Apple ID. Os dados ficam no dispositivo, não são coletados pela Apple e não são compartilhados com terceiros. Um sistema de anúncios baseado em intenção local, sem perfil individual, sem histórico vinculado.

Isso não é limitação técnica. É um posicionamento deliberado. E o que ele comunica ao mercado é direto: a geolocalização como sinal de intenção de consumo tem valor suficiente para monetizar sem dado invasivo. Quando uma empresa com um bilhão de iPhones ativos entra em location-based advertising com esse modelo, ela não está apenas lançando um produto. Está sinalizando uma direção para o mercado.

Mídia

SXSW 2026: Curadoria Hands dos sinais que mais importam para o Marketing e Publicidade

Menos campanhas isoladas, mais presença contínua nos lugares certos. Fandoms, criadores, ambientes privados e ativações na vida real ganharam mais peso do que o alcance em si. Com menos sinais visíveis, cresce a necessidade de interpretar melhor comportamento e contexto. Os 8 insights da curadoria:

Fandom como infraestrutura — Marcas estão deixando de dar foco em criar seus próprios universos para, em vez disso, participar de forma autêntica nos fandoms (conjunto de pessoas que compartilham linguagem, referências, comportamento e contexto em torno de um interesse comum, seja um jogo, artista, universo cultural ou estilo de vida. que já existem e engajam organicamente) e nesse contexto o Precision Marketing se torna fundamental, ajudando as marcas a criar audiências contextualizadas que ajudem as marcas a entrar nas conversas. Exemplos: AppBehavior de quem possui aplicativos de Games, GeoBehavior de quem frequentou Shows, Feiras Temáticas etc.

A internet pos-search e o foco em AX — Com agentes de IA realizando tarefas sem abrir sites, o marketing agora precisa descobrir como influenciar os algoritmos e agentes (AX) que tomam decisões de compra pelos humanos. E aqui surge a importância do MCP, ou Model Context Protocol, padrão aberto lançado pela Anthropic no final de 2024 projetado para padronizar como os Grandes Modelos de Linguagem (LLMs), como Claude, GPT e Gemini, se conectam a dados externos, softwares e sistemas corporativos, funcionando como se fosse “um adaptador USB para IA”, e plataformas online precisam se adaptar a esse novo cenário para se tornarem mais relevantes e facilitarem transacionais com Agents que passam a simular o comportamento de consulta e até compra.

A era post-social e as digital campfires — 90% das pessoas já compartilham atualizações de vida em chats privados antes de postarem em feeds públicos. Esses “digital campfires” são espaços menores, privados e mais densos de relacionamento, como grupos de WhatsApp, close friends ou comunidades fechadas, onde a troca acontece com mais contexto e menos ruído. O marketing precisa aprender a gerar valor nesses ambientes, mas sem invadir a privacidade.

Moments marketing vs. Worldbuilding — Campanhas pontuais e reativas estão perdendo força para o Worldbuilding: construção de ecossistemas narrativos de longo prazo que interagem com a cultura local e as comunidades. Falamos sobre isso no post sobre a presença do Nubank nas Favelas e como o GeoBehavior pode ajudar marcas na criação de audiências nichadas para criar awareness em micro comunidades.

O fim das impressões passivas — Na Attention Economy, o foco deve mudar para formatos interativos e co-criados com IA, que exigem engajamento real e trocas com o consumidor para gerar engajamento real, se quiser ver na prática como isso pode ser feito, conheça alguns cases direto de nosso Hands Lab ou entre em contato para uma demonstração.

O CMO poeta e encanador — Frase da Unilever que ecoou no SXSW: o líder de marketing moderno precisa fazer poesia (desejo, marca, emoção) e encanamento (infraestrutura de dados, IA e distribuição para escala e conversão).

Criadores como co-autores — O influenciador como inventário de mídia ficou no passado. O SXSW consolidou o Creator CEO: criadores vistos como empresas independentes e co-autores estratégicos no desenvolvimento de produtos. Marcas estão buscando Creators que tenham conteúdo, conhecimento e autoridade, entendendo que a audiência pode ser buscada em conjunto, dentro do conceito que já falamos aqui de Precision Influence.

Ativações street-level e hiper-locais — Estandes gigantescos perderam o brilho para ativações imersivas e descentralizadas. Marcas apostaram em experiências em esquinas estratégicas buscando o fluxo orgânico da rua e o maior desafio passa a ser então a escolha dos locais. Por onde passam pessoas com maior afinidade ao seu produto ou serviço e soluções como o GeoBehavior Insights podem ajudar nesse desafio.

-

Tecnologia3 anos ago

Tecnologia3 anos agoGoogle Privacy Sandbox para o Android

-

Mídia5 anos ago

Mídia5 anos agoPush Notifications: a ferramenta de ativação mais efetiva segundo 58% dos brasileiros!

-

Tecnologia3 anos ago

Tecnologia3 anos agoNovidades do Meta Connect 2023

-

Mídia5 anos ago

Mídia5 anos agoPush Ads & Brand Safety

-

Tecnologia3 anos ago

Tecnologia3 anos agoAtualização pública do Android 14

-

Tecnologia3 anos ago

Tecnologia3 anos agoAnúncios do Made By Google

-

Mídia3 anos ago

Mídia3 anos agoConecte-se e sorria!

-

Tecnologia3 anos ago

Tecnologia3 anos agoSai VR entra AI